Die Mitteilung, dass Ihr Computer gehackt ist, stellt eine zutiefst beunruhigende Situation dar – möglicherweise das Alarmierendste, was Ihr Antivirus-Programm Ihnen mitteilen kann. Doch nicht immer gibt es eine klare Warnung. Einige Cyberkriminelle sind erschreckend geschickt. Sie können sich heimlich in Ihren PC einschleichen, ohne dass Ihr System Alarm schlägt. Während sie in Ihrem Gerät herumschnüffeln und Ihre sensiblen Daten stehlen, werden Sie möglicherweise erst etwas bemerken, wenn es bereits zu spät ist und der Schaden angerichtet ist.

Deshalb ist es von entscheidender Bedeutung, auf subtile oder offensichtliche Anzeichen eines Hacks zu achten. Ein proaktiver Ansatz kann Ihnen helfen, Schlimmeres zu verhindern. Im Folgenden stellen wir Ihnen 9 Anzeichen vor, die darauf hindeuten könnten, dass Ihr Computer kompromittiert wurde. Wir beginnen mit den deutlichsten Warnsignalen und gehen dann zu den weniger offensichtlichen über.

So erkennen Sie, ob Ihr Computer gehackt wurde

Das Erkennen eines Hacks kann den Unterschied zwischen einem geringfügigen Vorfall und einem katastrophalen Datenverlust bedeuten. Achten Sie auf die folgenden Hinweise:

1. Sie sehen eine Ransomware-Nachricht

Stellen Sie sich vor, ein Pop-up übernimmt plötzlich Ihren gesamten Bildschirm. Sie können nichts mehr anklicken oder schließen. Alles, was Sie sehen, ist eine unübersehbare Nachricht, die Sie darüber informiert, dass Ihre Daten verschlüsselt wurden und Sie ein Lösegeld zahlen müssen, um wieder Zugang zu erhalten. Dies ist das wohl offensichtlichste und alarmierendste Zeichen für einen gehackten Computer.

Cyberkriminelle haben Ihren PC in diesem Fall mit Ransomware infiziert. Dies ist eine der gefährlichsten Arten von Malware-Infektionen und es ist bekanntermaßen schwierig, sie loszuwerden, ohne Ihre Daten zu gefährden. Ransomware kann ein äußerst profitables Geschäft für Kriminelle darstellen, da sie sowohl Einzelpersonen als auch Unternehmen jeder Größe, Krankenhäuser, Regierungseinrichtungen und sogar ganze Städte ins Visier nehmen kann. Obwohl das Federal Bureau of Investigation (FBI) vom Zahlen des Lösegelds abrät, schätzen Experten, dass etwa 50 % der betroffenen Parteien letztendlich doch zahlen. Dies ermutigt die Täter, diese Angriffe fortzusetzen.

2. Sie finden seltsame Apps auf Ihrem PC

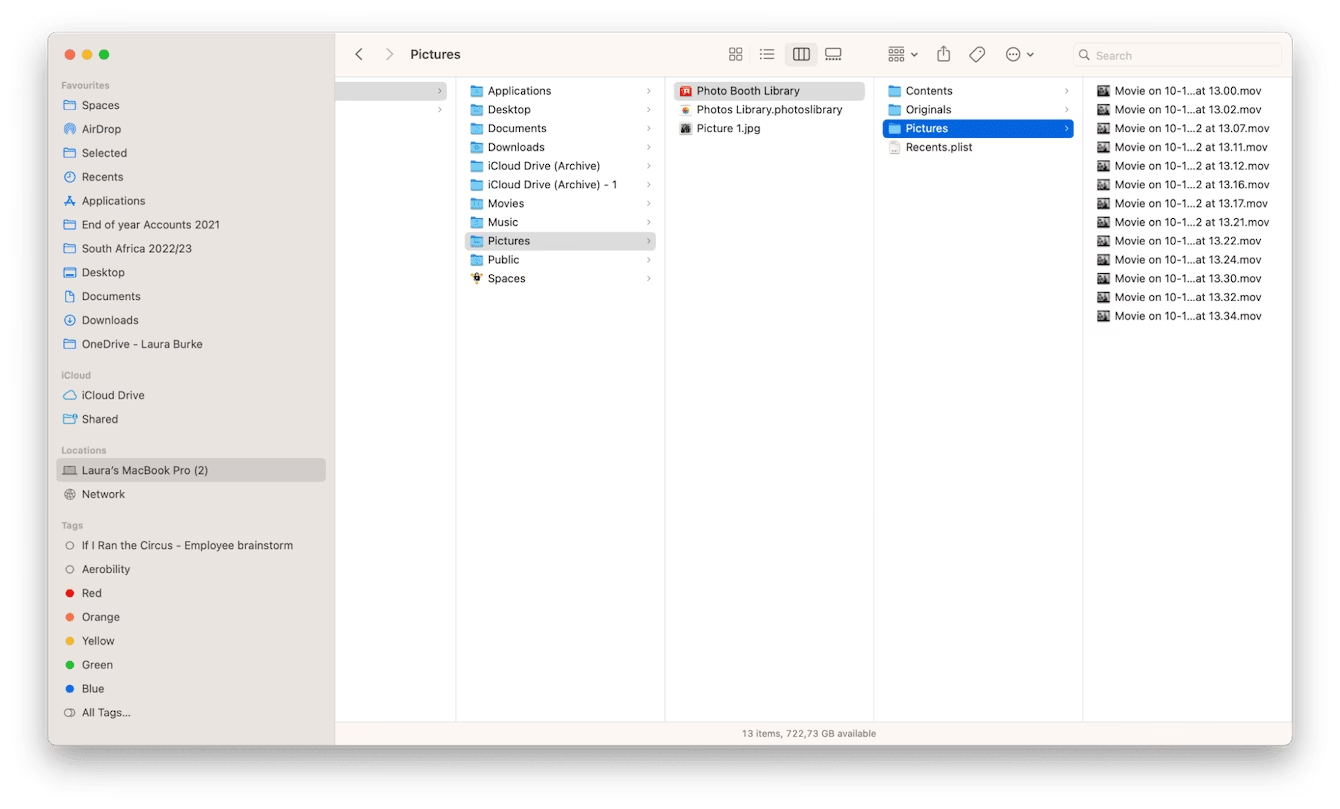

Fällt Ihnen im Task-Manager (Windows) oder Aktivitätsmonitor (macOS) etwas Merkwürdiges auf, wie zum Beispiel ungewöhnliche Programmnamen, die Sie nicht kennen? Haben Sie neue Dateien auf Ihrem Desktop gesehen, an die Sie sich nicht erinnern, sie dort abgelegt zu haben? Ist plötzlich eine neue Symbolleiste in Ihrem Browser erschienen, die Sie nicht installiert haben? Dies sind massive Warnsignale, dass jemand anderes möglicherweise Zugriff auf Ihr Gerät erlangt hat oder unerwünschte Software installiert wurde.

Wir bezeichnen solche Programme oft als potenziell unerwünschte Programme (PUP) oder potenziell unerwünschte Anwendungen (PUA). Sie können eine Vielzahl von heimtückischen Zwecken erfüllen:

- Überwachung Ihres Internetverkehrs

- Umleitung Ihrer Suchanfragen auf andere Webseiten

- Anzeigen von aufdringlicher Werbung

- Verbreitung weiterer Malware

- Überwachung Ihrer Tastenanschläge (Keylogging)

Die häufigste Art und Weise, wie PUPs auf Ihr Gerät gelangen, ist durch Software-Bundles, insbesondere bei kostenlosen Programmen. Achten Sie bei der Installation immer genau darauf, was Sie bestätigen. Lesen Sie die Lizenzvereinbarung und prüfen Sie, ob Sie einen benutzerdefinierten Installationsprozess auswählen können. Dies ermöglicht es Ihnen, Software, die Sie nicht erkennen oder nicht wünschen, gezielt abzuwählen.

3. Ihr Traffic wird umgeleitet

Unter Umleitung versteht man, dass ein Angreifer Sie auf eine andere URL weiterleitet, als Sie eigentlich besuchen wollten. Dies kann passieren, selbst wenn Sie die Adresse einer Webseite direkt in Ihren Browser eingeben. Zum Beispiel könnten Sie nach einem Restaurant suchen und stattdessen auf einer unsicheren HTTP-Seite landen, die voller Werbung oder bösartigem Code ist.

Cyberkriminelle tun dies aus zwei Hauptgründen:

- Monetarisierung durch Werbung: Sie leiten Sie auf Seiten um, die mit Anzeigen überladen sind, weil sie pro Klick oder Impression Geld verdienen. Diese Seiten sind oft so gestaltet, dass es nahezu unmöglich ist, nichts anzuklicken – zum Beispiel haben Anzeigen keinen Schließknopf oder füllen den gesamten Bildschirm.

- Infektion mit Malware: Unsichere HTTP-Verbindungen bieten weniger Schutz, was es Angreifern erleichtert, Schwachstellen Ihres Systems auszunutzen. Auf diese Weise können sie Ihren Computer mit Adware, Keyloggern oder Trojanern infizieren.

4. Sie erhalten aufdringliche zufällige Pop-ups

Ärgerliche Pop-ups sind nicht nur lästig; ein plötzlicher Anstieg könnte auf schwerwiegendere Probleme hinweisen. Sie bemerken möglicherweise nicht nur mehr Pop-up-Anzeigen während des Surfens, sondern auch vermehrt Benachrichtigungen von Diensten, die Sie normalerweise nicht kontaktieren. Beispiele hierfür sind gefälschte Benachrichtigungen über Amazon-Bestellungen, PayPal-Transaktionen, angebliche zeitlich begrenzte Angebote von großen Marken, oder Werbung für zweifelhafte Produkte.

Denken Sie daran, dass legitime Dienste Sie in der Regel per E-Mail über Kontoaktivitäten oder Angebote informieren, nicht durch zufällige Pop-ups, die außerhalb Ihres Browsers erscheinen. PUPs, oft in Form von Browser-Erweiterungen oder Toolbars, sind meist die Ursache für diese Art von Pop-ups. Überprüfen Sie Ihre Browser-Add-ons und löschen Sie alles, was Sie nicht erkennen oder benötigen.

5. Sie verschicken Spam an andere

Soziale Medien und Messaging-Dienste haben es Cyberkriminellen erleichtert, Malware schnell zu verbreiten und Geräte zu kompromittieren. Noch schlimmer: Ihr gehacktes Gerät kann dazu benutzt werden, Ihre Freunde, Familie und Kollegen zu infizieren. E-Mail ist ebenfalls eine Methode, die, obwohl langsamer, immer noch effektiv ist, Geräte zu kompromittieren.

In den letzten Jahren war beispielsweise Facebook ein beliebter Vektor für die Verbreitung von Malware. Bei dem sogenannten „Facebook-Virus“ nutzten Angreifer Ihr Konto, um Nachrichten an alle in Ihrer Freundesliste zu senden. Diese Nachrichten enthielten oft einen Link zu einem vermeintlichen Video mit neugierig machenden Texten wie „bist du das“ oder „[Ihr Name] Video“. Ein Klick auf den Link führte oft zu einer gefälschten Anmeldeseite, die Ihre Zugangsdaten abgreifen sollte, oder lud direkt Malware (z.B. einen Trojaner) herunter. Wenn jemand aus der Ferne auf Ihr Gerät zugreifen kann, stellen Sie möglicherweise fest, dass Ihre Konten auf verschiedenen Plattformen – wie Instagram, WhatsApp oder E-Mail – ohne Ihr Wissen Spam versenden.

6. Ihre Konten sind kompromittiert

Ein kompromittiertes Online-Konto ist ein klassisches Anzeichen für Hacking. Wenn Sie plötzlich feststellen, dass Ihr Passwort nicht mehr funktioniert, ist das die erste rote Flagge. Wenn Sie Ihr Passwort nicht über die üblichen Wiederherstellungsmethoden (E-Mail, Telefon) zurücksetzen können, können Sie fast sicher sein, dass ein bösartiger Hacker dafür verantwortlich ist, der sowohl das Passwort geändert als auch die Wiederherstellungsoptionen manipuliert hat.

Cyberkriminelle haben großes Interesse an Ihren Online-Konten. Ihre Social-Media-Konten eignen sich hervorragend für Identitätsdiebstahl und Betrügereien, Ihre Online-Shopping-Konten können für unbefugte Käufe missbraucht werden, und Ihre Finanzkonten sind natürlich das Hauptziel. Im Falle von Bankkonten oder Kreditkarten müssen Sie schnell handeln und Ihre Bank so schnell wie möglich benachrichtigen, um den Schaden zu minimieren. Lassen Sie Ihre Kredit- oder Debitkarte sperren, um unbefugte Abbuchungen zu verhindern. Erwägen Sie auch, bei der Polizei Anzeige zu erstatten, insbesondere wenn es sich um finanzielle Verluste handelt.

Sie können auch überprüfen, ob Ihre Zugangsdaten bei einem bekannten Datenleck veröffentlicht wurden. Es gibt Dienste, die Ihnen dabei helfen können, festzustellen, ob Ihre E-Mail-Adresse oder andere Informationen in der Vergangenheit kompromittiert wurden.

7. Ihre Peripheriegeräte haben ein Eigenleben

Merkwürdiges Verhalten von angeschlossenen Geräten kann ebenfalls ein Hinweis sein. Dazu gehören:

- Ihr Mauszeiger bewegt sich eigenständig und klickt an zufälligen Stellen.

- Ihre Webcam beginnt ohne Vorwarnung mit der Aufnahme.

- Ihr Mikrofon zeichnet heimlich Audio auf.

- USB-basierte Flash-Laufwerke übertragen Dateien ohne Ihr Wissen.

Obwohl seltener, können auch Ihr Drucker oder Ihre Monitore aus unerklärlichen Gründen Fehlermeldungen anzeigen. Dies wird wahrscheinlich kein frühes Anzeichen sein, da Cyberkriminelle oft warten, bis Ihr PC im Leerlauf ist, um ihn zu übernehmen und unauffällig zu agieren. Wenn Sie jedoch mitten in der Nacht aufwachen und sehen, dass Ihr PC von selbst arbeitet, ist dies ein sehr wahrscheinliches Zeichen für einen Hack. Wenn Sie tagsüber subtile Veränderungen bemerken, überprüfen Sie zuerst auf Hardware-Probleme, bevor Sie einen Hack vermuten. Ein verschmutzter Sensor in der Maus kann zu zufälligen Klicks führen, und ein defektes Kabel kann die Webcam beeinflussen.

8. Ihr Antivirus- und Antimalware-Programm ist deaktiviert oder funktioniert nicht

Wenn Ihr Sicherheitsprogramm plötzlich deaktiviert ist oder nicht mehr wie vorgesehen funktioniert, ist dies ein sehr ernstes Warnsignal. Dazu gehören Probleme beim Starten des Programms, automatisches Abschalten oder die Unfähigkeit, einen Scan durchzuführen. Viele Arten von Malware versuchen gezielt, Sicherheitsprogramme zu deaktivieren, um unentdeckt zu bleiben.

Wenn Sie nicht regelmäßig Scans durchführen oder die Benachrichtigungen Ihres Antivirus-Programms ignorieren, werden Sie möglicherweise erst bemerken, dass es nicht funktioniert, wenn es bereits zu spät ist. Achten Sie auch auf frühe Anzeichen, wie zum Beispiel, dass das Antivirus Sie auf verdächtige Dateien hinweist. Nehmen Sie diese Warnungen ernst und überprüfen Sie die Dateien.

Seien Sie auch vorsichtig bei gefälschten Antivirus-Warnungen. Angreifer nutzen gerne gefälschte Webseiten oder Pop-ups, die legitime Antivirus-Lösungen imitieren, um Ihnen vorzugaukeln, Sie hätten eine Infektion. Das Ziel ist, Sie dazu zu bringen, eine gefälschte Software herunterzuladen (die selbst Malware ist) oder persönliche Informationen preiszugeben. Denken Sie daran: Ihr echtes Antivirus-Programm meldet sich in der Regel über seine eigene Benutzeroberfläche oder definierte Benachrichtigungen, nicht durch zufällige Browser-Pop-ups.

9. Ihr Gerät ist langsam und Ihre Programme stürzen ab

Dies ist oft das häufigste Symptom eines gehackten PCs, wird aber auch leicht auf veraltete Hardware oder eine schlechte Internetverbindung geschoben. Malware, bösartige Skripte und Fernsteuerungssoftware benötigen jedoch oft erhebliche Rechenleistung. Da sie so viele Ressourcen (CPU, RAM) beanspruchen, bleibt nicht genug für andere Software übrig. Deshalb erleben Sie möglicherweise:

- Träge reagierende Software

- Langsame Ladezeiten im Browser

- Einfrieren von Medienwiedergabe

- Unerwartete Abstürze von Programmen

- Starkes Buffering bei Videos oder Online-Spielen

Wenn Sie einen Datentarif mit begrenztem Volumen haben, bemerken Sie möglicherweise auch, dass Ihr Kontingent ungewöhnlich schnell aufgebraucht ist, da Malware im Hintergrund Daten sendet oder empfängt.

Mit dem Windows Task-Manager (Strg+Umschalt+Esc) und dem macOS Aktivitätsmonitor können Sie leicht sehen, wie viel Rechenleistung (CPU-Nutzung) jede App verbraucht. Auf einem im Leerlauf befindlichen Computer ohne aktive Apps sollten Sie in der Regel nicht mehr als 10 % CPU-Nutzung sehen. Spiele können 30 % bis 50 % beanspruchen. Wenn eine Ihnen unbekannte App dauerhaft mehr als 30 % verwendet, gibt es Grund zum Misstrauen. Eine App, die über 90 % verwendet, ist ein riesiges Warnsignal und deutet stark auf ein Problem hin.

Bleiben Sie online sicher: Wie Sie Ihren Computer vor Hacking schützen können

Vorbeugung ist besser als Heilung, wie das Sprichwort sagt. Dies gilt auch für die digitale Welt. Es ist absolut möglich, unerwünschtes Eindringen in Ihr Gerät zu verhindern und die meisten Arten von Malware abzuwehren. Hier sind einige wichtige Schritte, die Sie unternehmen können:

1. Verwenden Sie eine zuverlässige Anti-Malware- und Antivirus-Lösung

Eine erstklassige Sicherheitssoftware ist Ihre erste Verteidigungslinie. Sie sollte Echtzeitschutz bieten und in der Lage sein, alle Arten von Cyberbedrohungen zu erkennen und zu blockieren, darunter:

- Malware im Allgemeinen

- Trojaner

- Würmer

- Spyware

- Adware

- Ransomware

- Cryptojacker

Stellen Sie sicher, dass die Virendefinitionen regelmäßig aktualisiert werden, damit Ihre Software auch die neuesten Bedrohungen erkennt. Eine gute Sicherheits-Suite bietet oft zusätzliche Funktionen wie einen Security Updater, der nach Schwachstellen in Ihren installierten Programmen sucht, und Tools zum Schutz Ihrer Privatsphäre.

2. Nutzen Sie ein VPN (Virtual Private Network)

Ein VPN verschlüsselt Ihren gesamten Internetverkehr und verbirgt Ihre IP-Adresse. Dies fügt eine zusätzliche Sicherheitsebene hinzu, die es Cyberkriminellen erschwert, Ihre Online-Aktivitäten auszuspähen oder Sie direkt über Ihre Verbindung anzugreifen (z.B. mit Packet-Sniffing, DDoS-Angriffen oder Man-in-the-Middle-Attacken). Ein gutes VPN verwendet starke Verschlüsselungsstandards wie 256-Bit-AES, die derzeit als unknackbar gelten.

Ein VPN allein schützt Sie zwar nicht vor Malware, die Sie durch das Öffnen infizierter Dateien oder das Besuchen bösartiger Webseiten erhalten, aber es schützt Ihre Verbindung und Ihre Online-Identität, was ein wichtiger Teil der gesamten Sicherheitsstrategie ist. Wählen Sie einen Anbieter mit benutzerfreundlichen Apps für all Ihre Geräte.

3. Halten Sie Software und Betriebssysteme aktuell

Software- und Betriebssystem-Updates können lästig sein, enthalten aber oft kritische Sicherheitspatches und Fehlerbehebungen. Diese Updates schließen Schwachstellen, die Cyberkriminelle ausnutzen könnten, um in Ihr System einzudringen. Ignorieren Sie Update-Benachrichtigungen nicht.

Auch Ihre Sicherheitswerkzeuge wie Antivirus, Firewall und VPN-Software müssen aktuell gehalten werden, um sicherzustellen, dass sie die neuesten Bedrohungen erkennen und abwehren können. Nutzen Sie, wenn verfügbar, einen automatischen Security Updater, der Ihre installierten Apps auf bekannte Schwachstellen überprüft und Sie benachrichtigt, wenn Updates verfügbar sind.

4. Aktivieren Sie Multi-Faktor-Authentifizierung (MFA)

Multi-Faktor-Authentifizierung (MFA), auch Zwei-Faktor-Authentifizierung (2FA) genannt, ist eine unglaublich effektive Methode, um unbefugten Zugriff auf Ihre Online-Konten zu verhindern. Selbst wenn ein Angreifer Ihr Passwort erbeutet, benötigt er einen zweiten Faktor, um sich anzumelden. MFA basiert typischerweise auf drei Kategorien:

- Wissen: Etwas, das Sie wissen (Passwort, PIN).

- Besitz: Etwas, das Sie haben (Smartphone für Code per SMS/App, Hardware-Token wie YubiKey).

- Biometrie: Etwas, das Sie sind (Fingerabdruck, Gesichtsscan, Stimme).

Kombinationen aus verschiedenen Kategorien sind am sichersten. Aktivieren Sie MFA überall dort, wo es angeboten wird, insbesondere für wichtige Konten wie E-Mail, Banking und Cloud-Speicher.

Nutzen Sie auch Login-Benachrichtigungen. Viele Dienste senden Ihnen eine E-Mail, wenn sich jemand von einem neuen Gerät oder Ort aus anmeldet. Überprüfen Sie diese Benachrichtigungen und ändern Sie sofort Ihr Passwort, wenn Sie die Aktivität nicht erkennen.

5. Seien Sie extrem vorsichtig bei E-Mail-Anhängen und Links

E-Mail-Phishing ist nach wie vor eine der häufigsten Methoden, um Malware zu verbreiten und an Zugangsdaten zu gelangen. Öffnen Sie niemals verdächtige E-Mails von Absendern, die Sie nicht kennen, oder von Absendern, die zwar bekannt erscheinen, aber seltsame Formulierungen oder Anfragen verwenden.

Cyberkriminelle sind sehr geschickt darin, legitime Unternehmen oder sogar Freunde zu imitieren. Seien Sie misstrauisch, selbst wenn eine E-Mail von jemandem kommt, den Sie kennen, besonders wenn sie einen unerwarteten Anhang oder einen Link enthält. Überprüfen Sie Anhänge mit Ihrer Antivirus-Software, bevor Sie sie öffnen. Wenn Ihre Software etwas meldet, öffnen Sie die Datei auf keinen Fall.

6. Erstellen Sie regelmäßige Backups Ihrer Daten

Machen Sie es sich zur Gewohnheit, regelmäßig Sicherungskopien (Backups) Ihrer wichtigen Daten zu erstellen. Im Falle eines Ransomware-Angriffs oder eines anderen schwerwiegenden Hacks, der Ihre Daten unzugänglich macht oder löscht, können Sie mit einem aktuellen Backup Ihre Dateien wiederherstellen, ohne auf die Forderungen der Angreifer eingehen zu müssen.

Speichern Sie Backups idealerweise auf externen Festplatten oder in einem Cloud-Speicher, der nicht permanent mit Ihrem Computer verbunden ist, um zu verhindern, dass die Backups selbst bei einem Angriff kompromittiert werden. Bei einem schweren Hack, der das System unbrauchbar macht, können Sie das Gerät auf die Werkseinstellungen zurücksetzen und dann Ihre Daten aus dem Backup wiederherstellen.

7. Sichern Sie Ihren Router

Ihr Router ist das Tor zu Ihrem Heimnetzwerk und verbindet alle Ihre Geräte mit dem Internet. Er ist ein potenzielles Einfallstor, das oft vernachlässigt wird. Laut Umfragen ändern viele Nutzer nie das Standardpasswort ihres Routers oder aktualisieren die Firmware nicht.

Auch Router können mit Malware infiziert werden. Vernachlässigen Sie die Sicherheit Ihres Routers nicht:

- Ändern Sie das Standard-WLAN-Passwort und das Administrator-Passwort des Routers zu starken, einzigartigen Passwörtern.

- Aktualisieren Sie regelmäßig die Router-Firmware. Viele Router bieten eine Funktion zur automatischen Aktualisierung.

- Überprüfen Sie im Admin-Panel des Routers, welche Geräte mit Ihrem Netzwerk verbunden sind.

- Erwägen Sie die Verwendung eines VPNs direkt auf Ihrem Router, wenn dieser dies unterstützt, um alle verbundenen Geräte zu schützen.

Wie man einen gehackten PC säubert

Haben Sie genügend Anzeichen für einen gehackten Computer bemerkt? Dann ist es Zeit, schnell zu handeln, um weiteren Schaden zu verhindern. Hier sind die Schritte, die Sie unternehmen können:

1. Führen Sie einen vollständigen Scan mit Ihrer Antivirus-Software durch

Wenn Sie eine zuverlässige Antivirus-Lösung installiert haben, führen Sie sofort einen vollständigen Systemscan durch. Eine gute Software bietet in der Regel verschiedene Scan-Optionen:

- Schnellscan: Überprüft kritische Bereiche, die anfällig für Bedrohungen sind.

- Vollscan: Überprüft das gesamte System (alle Dateien, Ordner und Prozesse). Dies dauert länger, ist aber gründlicher.

- Benutzerdefinierter Scan: Ermöglicht die Überprüfung spezifischer Dateien oder Ordner.

Wählen Sie im Verdachtsfall einen vollständigen Scan. Nach dem Scan sollte die Antivirus-Software alle erkannten Bedrohungen in Quarantäne verschieben. Überprüfen Sie die in Quarantäne verschobenen Dateien und löschen Sie alle, die als schädlich identifiziert wurden. Seien Sie vorsichtig beim Löschen und stellen Sie sicher, dass es sich nicht um legitime Systemdateien handelt (im Zweifelsfall googeln Sie den Dateinamen).

2. Überprüfen und entfernen Sie verdächtige Programme und Browser-Add-ons

Gehen Sie die Liste der installierten Programme in der Systemsteuerung (Windows) oder den Anwendungen (macOS) durch. Deinstallieren Sie alle Programme, die Sie nicht kennen oder nicht absichtlich installiert haben. Achten Sie besonders auf Programme, die zeitgleich mit dem Auftreten der Probleme installiert wurden.

Überprüfen Sie auch Ihre Browser auf unbekannte Erweiterungen oder Toolbars. Diese sind oft der Ursprung von Pop-ups und Umleitungen. Entfernen Sie alle Add-ons, die Sie nicht selbst installiert haben oder denen Sie nicht vertrauen.

3. Löschen Sie temporäre Dateien

Manche Malware-Varianten können sich in temporären Dateien verstecken. Das Löschen dieser Dateien kann helfen, hartnäckige Infektionen zu entfernen.

Auf Windows:

- Drücken Sie die Windows-Taste + R, um das Ausführen-Fenster zu öffnen.

- Geben Sie

tempein und drücken Sie OK. - Wählen Sie alle Dateien und Ordner im geöffneten Fenster aus (Strg+A).

- Drücken Sie die Entf-Taste und bestätigen Sie das Löschen. Überspringen Sie Dateien, die gerade in Gebrauch sind.

- Wiederholen Sie den Vorgang, indem Sie im Ausführen-Fenster

%temp%eingeben.

Auf macOS:

- Öffnen Sie den Finder.

- Drücken Sie die Tastenkombination Umschalt + Befehl (⌘) + G.

- Geben Sie

~/Library/Cachesein und drücken Sie Enter. - Wählen Sie alle Ordner im Cache-Verzeichnis aus (Befehl (⌘) + A).

- Drücken Sie Befehl (⌘) + Entf und bestätigen Sie mit Ihrem Mac-Passwort.

4. Gerät auf Werkseinstellungen zurücksetzen (als letzte Option)

Wenn alle anderen Schritte fehlschlagen und Sie den Verdacht haben, dass die Infektion tief im System verankert ist, kann ein Zurücksetzen auf die Werkseinstellungen die ultimative Lösung sein. Dieser Vorgang löscht alle Benutzerdaten, installierten Programme und Einstellungen und setzt das Betriebssystem in den Zustand zurück, in dem es sich bei der Auslieferung befand.

Da dieser Vorgang alles löscht, entfernt er auch die meisten Arten von Malware und bösartiger Software. Beachten Sie, dass ein Werksreset keine infizierten Dateien entfernt, die auf externen Backups gespeichert sind. Wenn Sie Ihre Daten zuvor gesichert haben, können Sie diese nach dem Reset wiederherstellen. Seien Sie jedoch vorsichtig, wenn Sie befürchten, dass Ihre Backups selbst infiziert sind.

Unter Windows:

- Drücken Sie die Windows-Taste und klicken Sie auf Einstellungen (Zahnrad-Symbol).

- Wählen Sie „Update und Sicherheit“.

- Wählen Sie „Wiederherstellung“ im linken Menü.

- Unter „Diesen PC zurücksetzen“ wählen Sie „Los geht's“.

- Wählen Sie „Alles entfernen“, um eine vollständige Bereinigung durchzuführen.

Unter macOS:

- Wählen Sie im Apple-Menü „Systemeinstellungen“.

- Wählen Sie im Menü „Systemeinstellungen“ (oder über die Suche) „Alle Inhalte & Einstellungen löschen“.

- Melden Sie sich mit Ihrem Admin-Konto an.

- Folgen Sie den Anweisungen. Sie werden gefragt, ob Sie ein Backup mit Time Machine erstellen möchten. Wenn Sie eine Infektion vermuten, sollten Sie kein Backup erstellen, das die Infektion enthalten könnte.

- Bestätigen Sie das Löschen.

Ein Werksreset ist gründlicher als eine Systemwiederherstellung, die das System nur auf einen früheren Zeitpunkt zurücksetzt, aber potenziell infizierte Dateien beibehalten könnte.

Fazit

Der Gedanke, dass jemand unerlaubt in Ihr digitales Leben eindringt, ist beängstigend. Digitale Geräte sind zu einem integralen Bestandteil unseres Alltags geworden, und ein Hack kann schwerwiegende Folgen haben, von Datenverlust über Identitätsdiebstahl bis hin zu finanziellen Schäden. Wir haben die wichtigsten Anzeichen besprochen, die darauf hindeuten, dass Ihr Computer gehackt wurde, und was Sie tun können, um das Risiko zu minimieren und eine Infektion zu bereinigen.

Prävention ist der beste Schutz und erspart Ihnen viele Kopfschmerzen. Verlassen Sie sich nicht auf grundlegende kostenlose Software; investieren Sie in zuverlässige Sicherheitstools. Eine Kombination aus einer leistungsstarken Antivirus-Lösung und einem VPN bietet einen robusten Schutz. Stellen Sie sicher, dass Ihre Software immer aktuell ist, verwenden Sie starke, einzigartige Passwörter und aktivieren Sie MFA für alle wichtigen Konten. Seien Sie wachsam bei E-Mails und Downloads und sichern Sie regelmäßig Ihre Daten.

Mit den richtigen Vorsichtsmaßnahmen und Tools können Sie die Wahrscheinlichkeit, gehackt zu werden, erheblich reduzieren und Ihre digitale Identität schützen.

Häufig gestellte Fragen (FAQ)

Wie gelangen Hacker in Ihren Computer?

Cyberkriminelle nutzen verschiedene Methoden, um Zugang zu Ihrem Gerät zu erlangen. Die häufigsten Ausführungsstile sind:

- Ausnutzung von Schwachstellen in veralteter Software oder Betriebssystemen.

- Nutzung unsicherer Verbindungen, z. B. über ungesichertes öffentliches WLAN.

- Ausnutzung von Hintertüren in Geräten oder Netzwerken.

- Verbreitung von Malware (Viren, Trojaner, Spyware, Ransomware) über E-Mail-Anhänge, bösartige Webseiten oder Downloads.

- Durchführung von Angriffen wie DDoS (Distributed Denial-of-Service), um Systeme lahmzulegen und Abwehrmechanismen zu umgehen.

- Phishing und Social Engineering, um Benutzer zur Preisgabe von Zugangsdaten oder zum Ausführen schädlicher Aktionen zu verleiten.

Kann Ihr Computer gehackt werden, ohne dass Sie es merken?

Ja, das ist möglich, auch wenn es bei vielen Arten von Hacks, wie z. B. Ransomware, offensichtliche Anzeichen gibt. Einige Cyberkriminelle verwenden jedoch unauffälligere Malware-Varianten wie Spyware oder Remote-Access-Trojaner (RATs), die darauf ausgelegt sind, lange Zeit unbemerkt zu bleiben. Sie können im Hintergrund laufen, Daten sammeln oder Fernzugriff ermöglichen, ohne die Leistung des Geräts spürbar zu beeinträchtigen. Ohne eine leistungsfähige, aktuelle Antivirus-Lösung, die regelmäßig scannt, kann solche Malware schwer zu erkennen sein.

Kann ein Hacker auf meine Computerkamera, mein Mikrofon und meinen Bildschirm zugreifen?

Ja, absolut. Cyberkriminelle nutzen spezielle Malware, oft eine Form von Spyware oder RAT, um aus der Ferne auf Ihre Webcam, Ihr Mikrofon und sogar Ihren Bildschirm zuzugreifen. Diese Fähigkeiten werden häufig für Spionage, Datendiebstahl oder Erpressung eingesetzt. Angreifer können heimlich Aufnahmen machen und diese dann verwenden, um Opfer zu kompromittieren oder Lösegeld zu erpressen. Dieses Risiko ist real, weshalb es wichtig ist, Ihre Geräte mit guter Sicherheitssoftware zu schützen und gegebenenfalls die Webcam physisch abzudecken, wenn sie nicht in Gebrauch ist.

Kann ein VPN Hacker stoppen?

Ein VPN allein ist kein Allheilmittel gegen alle Arten von Hacking, aber es ist ein sehr wichtiges Sicherheitswerkzeug in Ihrem digitalen Werkzeugkasten. Ein VPN verschlüsselt Ihre Internetverbindung, was verhindert, dass Angreifer Ihren Datenverkehr abfangen oder Ihre Online-Aktivitäten überwachen. Es schützt Sie effektiv vor Angriffen, die auf dem Abfangen von Datenpaketen oder dem Ausnutzen Ihrer IP-Adresse basieren, wie z. B. Man-in-the-Middle-Angriffe oder bestimmte DDoS-Angriffe. In Kombination mit einer zuverlässigen Antivirus-Lösung und anderen Sicherheitspraktiken (wie starke Passwörter und MFA) bietet ein VPN eine zusätzliche, wertvolle Schutzschicht gegen viele Cyberbedrohungen.

Hat dich der Artikel Wurde Ihr PC gehackt? Anzeichen und Abwehr. interessiert? Schau auch in die Kategorie Ogólny rein – dort findest du mehr ähnliche Inhalte!